-

О компании

Адрес:

123610 г. Москва, Краснопресненская набережная, д.12

ЦМТ Москвы - Центр международной торговлиГрафик работы:

09:00-18:00 - ПН-ПТ

Выходные - СБ-ВС

Prilan - Международный Каталог патентных специалистов

Для клиентов: удобный поиск исполнителя в любом регионе

Для патентных специалистов: Поиск коллег в смежных областях и регионах

Бесплатные консультации по вопросам интеллектуальной собственности

Помощь в оказании услуг по защите интеллектуальной собственности

Поиск исполнителя на оказание услуг по защите интеллектуальной собственности

Бесплатные консультации по вопросам защиты изобретений

Оказание услуг по качественному оформлению прав на изобретения

Помощь в продаже изобретения и привлечения инвестора

Публикация профиля специалиста и его компетенций

Поиск заказчиков на услуги по защите интеллектуальной собственности

Удобное взаимодействие с коллегами из смежных областей и других стран

Патентование Услуги по Изобретениям, Полезным моделям, Промышленным образцам

Регистрация Услуги по Товарным знакам, Программному обеспечению, Авторскому праву

Исследования Услуги по Исследованиям по ГОСТ, Патентному поиску, Оценке, Разработке

Суды и споры Услуги по Защите в СИП, ФАС, Арбитраже, Аннулированию в ППС, Экспертиза

-

Услуги

Регистрация Товарные знаки, ЭВМ, Авторское право Патентование Изобретения, Полезные модели, Пром. образцы Исследования По ГОСТ, Патентный поиск, Оценка ИС Суды и споры Аннулирование, Защита, ППС, СИП, ФАС, Арбитраж

Регистрация товарного знака

Регистрация товарного знака

Международная регистрация товарного знака (торговой марки)

Международная регистрация товарного знака (торговой марки)

Внесение и регистрация товарного знака в ТРОИС

Внесение и регистрация товарного знака в ТРОИС

Ускоренная регистрация товарного знака

Ускоренная регистрация товарного знака

Продление действия товарного знака

Продление действия товарного знака

Регистрация лицензионного договора

Регистрация лицензионного договора

Ответы на Уведомления при регистрации ТЗ

Ответы на Уведомления при регистрации ТЗ

Регистрация программ для ЭВМ

Регистрация программ для ЭВМ

Регистрация ПО и ПАК в Минцифры

Регистрация ПО и ПАК в Минцифры

Калькулятор стоимости регистрации товарного знака - торговой марки, логотипа, торгового знака

Калькулятор стоимости регистрации товарного знака - торговой марки, логотипа, торгового знака

Калькулятор расчёта стоимости международной регистрации товарного знака по Мадридской системе

Калькулятор расчёта стоимости международной регистрации товарного знака по Мадридской системе

Патентование изобретений - регистрация патента в РФ

Патентование изобретений - регистрация патента в РФ

Патентование полезной модели - регистрация патента в РФ

Патентование полезной модели - регистрация патента в РФ

Патентование промышленного образца - патент на внешний вид

Патентование промышленного образца - патент на внешний вид

Ускоренное патентование

Ускоренное патентование

Калькулятор расчёта стоимости патентования изобретения, полезной модели, промышленного образца

Калькулятор расчёта стоимости патентования изобретения, полезной модели, промышленного образца

Международное патентование

Международное патентование

Патентование промышленного образца в Евразии (ЕАПО)

Патентование промышленного образца в Евразии (ЕАПО)

Патентование изобретения в Евразии (ЕАПО)

Патентование изобретения в Евразии (ЕАПО)

Патентование и Регистрация интеллектуальной собственности

Проведение патентного исследования Патентные исследования на патентную чистоту Патентно-информационный поиск Оценка стоимости интеллектуальной собственности Оценка патента на изобретение, полезную модель, промышленный образец Оценка стоимости товарного знака Оценка программно-аппаратного комплекса, программ ЭВМ Разработка и регистрация технических условий (ТУ) Разработка и создание нематериального актива для компании (НМА)

Патентование и Регистрация интеллектуальной собственности

Проведение патентного исследования Патентные исследования на патентную чистоту Патентно-информационный поиск Оценка стоимости интеллектуальной собственности Оценка патента на изобретение, полезную модель, промышленный образец Оценка стоимости товарного знака Оценка программно-аппаратного комплекса, программ ЭВМ Разработка и регистрация технических условий (ТУ) Разработка и создание нематериального актива для компании (НМА) -

Специалисты

Перейти в каталог

Атякшина Анна ВячеславовнаПатентный поверенный РФ № 1596 (Товарные знаки) Стаж 26 лет...

Атякшина Анна ВячеславовнаПатентный поверенный РФ № 1596 (Товарные знаки) Стаж 26 лет... Наумова Наталия ВикторовнаПатентный поверенный РФ № 1522 (Товарные знаки) Стаж 19 лет...

Наумова Наталия ВикторовнаПатентный поверенный РФ № 1522 (Товарные знаки) Стаж 19 лет... Слемцева Римма АнатольевнаПатентный поверенный РФ №965 (Товарные знаки) Стаж 24 года...

Слемцева Римма АнатольевнаПатентный поверенный РФ №965 (Товарные знаки) Стаж 24 года... Ложкина Наталья ВикторовнаПатентный поверенный №1906 по всем специализациям:...

Ложкина Наталья ВикторовнаПатентный поверенный №1906 по всем специализациям:... Потапова Мария АлександровнаПатентный поверенный №2662 Потапова Мария Александровна

Потапова Мария АлександровнаПатентный поверенный №2662 Потапова Мария Александровна Прядкин Ян СтефановичСооснователь патентного центра "РусьПатент"....

Прядкин Ян СтефановичСооснователь патентного центра "РусьПатент".... Мурзанова Юлия АндреевнаПатентный поверенный №2626 Мурзанова Юлия Андреевна

Мурзанова Юлия АндреевнаПатентный поверенный №2626 Мурзанова Юлия Андреевна Приходько Илья ВикторовичЭксперт Prilan - Профессиональное консультирование, Аудит и...

Приходько Илья ВикторовичЭксперт Prilan - Профессиональное консультирование, Аудит и... Ложкин Владислав АлексеевичПатентный поверенный №2740 Ложкин Владислав Алексеевич...

Ложкин Владислав АлексеевичПатентный поверенный №2740 Ложкин Владислав Алексеевич...

-

Инфо

Продажа товарного знака Новатор кофе

Классы: 30, 43

Цена: договорная

Продажа товарного знака Жажда Странствий

Классы: 3, 9, 16, 18, 20...

Цена: договорная

Продажа товарного знака ФитоЛавка

Классы: 5, 20, 21, 30, 35

Цена: договорная

Уникальная технология конструкции беседки

Авторские произведения

Отчуждение

Универсальная сумочка с FOLED-дисплеем

Полезная модель

Лицензия

ИС CloudRepairs по планированию и организации

Авторские произведения

Отчуждение

Инструменты для классификации ИС

Классификатор МПК - Международная патентная классификация

Классификатор МПК - Международная патентная классификация Классификатор МКТУ - Международная классификация товарных знаков и услуг

Классификатор МКТУ - Международная классификация товарных знаков и услуг Классификатор МКПО - Международная классификация промышленных образцов

Классификатор МКПО - Международная классификация промышленных образцов Классификатор ЕСКД - Единая система конструкторской документации

Классификатор ЕСКД - Единая система конструкторской документации Классификатор ОКВЭД2 - Общероссийская классификация видов экономической деятельности

Классификатор ОКВЭД2 - Общероссийская классификация видов экономической деятельности Классификатор ПАК - Классификация программно-аппаратных комплексов

Классификатор ПАК - Классификация программно-аппаратных комплексов Классификатор ПО - Классификация программного обеспечения

Классификатор ПО - Классификация программного обеспечения

Prilan - Официальный партнёр Сбербанка России

Адрес:

123610 г. Москва, Краснопресненская набережная, д.12

ЦМТ Москвы - Центр международной торговли

График работы:

09:00-18:00 - ПН-ПТ

Выходные - СБ-ВС

Prilan - Официальный партнёр Сбербанка России

04.11Средства обратной инженерии кода программ

Изобретения, Модели, ПО

Подробнеепо ГОСТ, Поиск, Оценка

ПодробнееТоварные знаки, ЭВМ, АП

ПодробнееКлассификатор программного обеспечения (ПО)Класс 04.11: Средства обратной инженерии кода программ

Программное обеспечение, предназначенное для решения задач восстановления, анализа, трансформации и визуализации реализованных в программном обеспечении архитектурных решений, алгоритмов и форматов данных

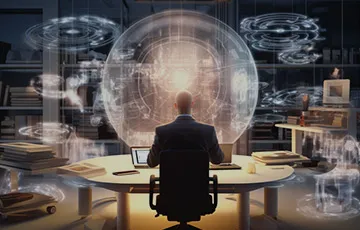

Средства обратной инженерии кода программ представляют собой специализированное программное обеспечение, предназначенное для восстановления, анализа, трансформации и визуализации архитектурных решений, алгоритмов и форматов данных, реализованных в программных продуктах. Эти инструменты играют ключевую роль в понимании работы существующего программного обеспечения, его безопасности и оптимизации.

Основные функции средств обратной инженерии кода программ:

-

Восстановление исходного кода:

- Декомпиляция: Перевод машинного кода или байт-кода обратно в исходный код высокого уровня, что позволяет понять внутреннюю логику программ.

- Дизассемблирование: Разбор машинного кода на ассемблерные инструкции, что помогает анализировать низкоуровневые операции программы.

-

Анализ программ:

- Статический анализ: Исследование кода без его выполнения для выявления потенциальных уязвимостей, ошибок и нарушений стандартов кодирования.

- Динамический анализ: Изучение поведения программного обеспечения в процессе его выполнения для понимания работы и взаимодействия компонентов в реальном времени.

-

Трансформация кода:

- Оптимизация: Изменение кода для повышения его производительности, уменьшения потребления ресурсов или улучшения безопасности.

- Рефакторинг: Переписывание кода для улучшения его структуры, читаемости и поддержки, без изменения функциональности.

-

Визуализация архитектуры:

- Графическое представление: Создание диаграмм, графов и других визуальных моделей, отображающих структуру программного обеспечения, его компоненты и их взаимосвязи.

- Документация: Генерация технической документации, описывающей архитектурные решения и алгоритмы, используемые в программном продукте.

-

Реверс-инжиниринг данных:

- Анализ форматов данных: Изучение структуры и форматов данных, используемых программным обеспечением, для понимания их хранения и обработки.

- Извлечение данных: Получение данных из закрытых или защищенных форматов для их последующего анализа или преобразования.

Примеры использования средств обратной инженерии кода программ:

-

Аудит безопасности:

- Проверка существующего программного обеспечения на наличие уязвимостей и потенциальных угроз безопасности.

- Анализ вредоносного ПО для понимания его поведения и разработки защитных мер.

-

Поддержка и модернизация:

- Понимание и документирование старого или устаревшего программного обеспечения для его поддержки и модернизации.

- Обновление и оптимизация программ без доступа к исходному коду.

-

Совместимость и интеграция:

- Изучение сторонних библиотек и компонентов для обеспечения их совместимости с новыми системами.

- Интеграция различных программных решений путем анализа их взаимодействия и обмена данными.

-

Обучение и исследование:

- Использование реверс-инжиниринга в образовательных целях для обучения студентов и специалистов принципам работы программного обеспечения.

- Исследование новых алгоритмов и технологий, реализованных в программных продуктах.

Примеры популярных средств обратной инженерии кода программ:

- IDA Pro: Мощный дизассемблер и отладчик, широко используемый для реверс-инжиниринга, анализа и отладки программного обеспечения.

- Ghidra: Инструмент для обратного инжиниринга, разработанный Агентством национальной безопасности США (NSA), предоставляющий возможности для анализа и визуализации кода.

- Radare2: Многофункциональный инструмент для реверс-инжиниринга и анализа бинарных файлов, поддерживающий множество архитектур и форматов.

- OllyDbg: Отладчик для анализа и исследования исполняемых файлов на платформе Windows.

- Binary Ninja: Интерактивный инструмент для реверс-инжиниринга, предлагающий мощные функции анализа и модификации бинарных файлов.

Заключение

Средства обратной инженерии кода программ являются незаменимыми инструментами для специалистов по безопасности, разработчиков и исследователей. Они позволяют глубоко анализировать существующее программное обеспечение, выявлять уязвимости, оптимизировать и модернизировать код, а также обеспечивать совместимость различных систем и компонентов. Использование этих инструментов способствует повышению уровня безопасности, производительности и качества программных продуктов.

Акман Наталья Николаевна

Юрист Стаж 7 лет Регистрация ТЗ, ЭВМ,

Благодарим за обращение!